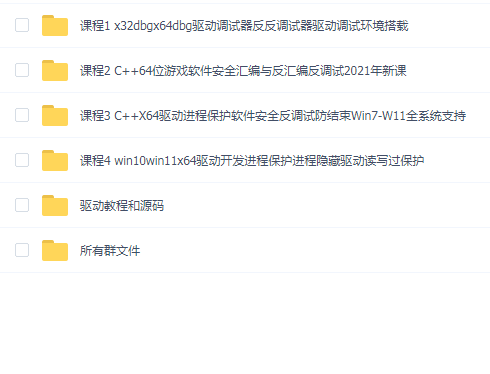

课程1: x32dbg/x64dbg驱动调试器/反反调试器/驱动调试环境搭载

(注:目录不全,根据已有标题推断)

-

驱动调试的重要性:阐述了为什么在现代游戏和安全软件强大的反调试机制下,需要进入内核层面(R0环)进行调试和分析。

-

环境搭建:详细讲解如何配置双机调试环境(一台作为调试机,一台作为被调试机),用于调试Windows内核和驱动程序。

-

过PG(PatchGuard)方法:PatchGuard是Windows x64系统保护内核完整性的重要机制,会阻止非法修改内核。本课程教授三种绕过PG监控的方法,这是进行内核级hook和修改的前提。

-

驱动调试实战:继续完成驱动调试环境的搭建,并可能涉及简单的驱动调试示例。

-

攻防对抗:初步介绍如何通过驱动调试技术来分析和对抗游戏的驱动保护或进程保护机制。

课程2: C++ 64位游戏软件安全汇编与反汇编反调试

这是核心的应用层逆向实战课程,以一个64位游戏为案例,内容极其丰富:

-

基础复习:回顾Win32平台的逆向基础(如植物大战僵尸)。

-

x64逆向核心:

-

数据定位:查找人物属性(气血、真气)、数组结构(任务、队伍、背包物品)。

-

功能调用(Call):这是课程的重中之重,详细分析了游戏中上百个功能函数的调用方式(如打坐、使用物品、攻击、交易、任务等),并教授如何用C++编写代码注入调用这些函数,实现自动化。

-

封包分析:分析网络封包Call,理解服务器与客户端之间的通信协议。

-

DLL注入:多种将自定义代码注入游戏进程的技术。

-

反调试/反监测:介绍反截图、反录屏等API的使用,保护自己的辅助程序。

-

多线程安全:讲解在多线程环境下安全调用游戏功能的同步技术(如互斥锁)。

-

-

综合与封装:将零散的功能调用封装成稳定、易用的函数库或类,为编写完整的辅助工具打下基础。

-

安全攻防:最后章节专门讲解游戏保护机制和反调试技术的原理与应对方法,将逆向技术提升到攻防层面。

课程3: C++ X64驱动进程保护(软件安全/反调试/防结束)

这门课程专注于使用驱动程序来实现极高强度的进程保护,使进程无法被常见工具(任务管理器、火绒剑等)结束。

-

效果演示:展示驱动保护下,进程对抗各种系统管理器和调试工具的强悍效果。

-

内核机制:深入讲解关键内核对象(如

EPROCESS)和保护原理(PPL – Protected Process Light)。 -

实现方案:详细编码实现驱动保护的逻辑。

-

另类反调试:教授多种非常规的、深入系统内核的反调试技术,确保被保护的进程及其辅助程序难以被分析和调试。

-

通用性:课程目标是生成一个通用的DLL,可以给任何指定的进程添加这种驱动级的保护。

-

防御升级:讲解如何应对最坏情况(如保护被突破)时的备用反调试方案。

课程4: win10/win11 x64驱动开发(进程保护/进程隐藏/驱动读写/过保护)

这是课程3的底层技术基础和实践延伸,系统性地教授x64驱动开发,并应用于实战。

-

环境搭建:配置Windows驱动开发环境(WDK)和双机调试。

-

驱动基础:编写第一个驱动程序,理解驱动与应用程序(R3)的通信机制。

-

实战过保护:以过《魔*世*》等游戏的保护为案例,实战演练驱动读写内存等技术。

-

进程保护详解:分多节课深入讲解如何通过操作

EPROCESS内核结构、使用回调(Callback)等机制,实现强大的进程保护,并支持Win11最新系统。 -

进程隐藏:教授通过断链(从活动进程列表中移除)等技术实现进程隐藏。

-

数字签名:解决驱动在64位系统上加载必须的数字签名问题。

-

攻防兼备:不仅教保护,也教如何绕过驱动保护(攻),并打造自己的内核内存查看工具(守),真正做到知己知彼。

四门课程的内在联系与学习路径

-

课程1是前提,它搭建了分析和调试内核的基础能力。

-

课程4是基础,它系统性地教授了如何开发驱动,为课程3提供技术实现手段。

-

课程3是课程4技术的高级应用,专注于“保护”这一单一但至关重要的目标。

-

课程2是核心战场,它展示了为什么要学习课程1、3、4——为了更有效、更深入地对大型软件(尤其是游戏)进行逆向分析和安全研究。课程3和4中实现的强大保护,其对抗的正是课程2里所运用的那些分析技术。

总结:这是一个环环相扣、由浅入深的技术体系,从应用层逆向分析(课程2)出发,遇到强大的保护后,逐步深入到内核层,学习驱动开发(课程4)和驱动调试(课程1),最终掌握构建(课程3)和突破(课程4)内核级防护的终极能力。非常适合目标是成为高级安全研究员、逆向工程师或驱动开发者的学习者。

课程目录

课程2 C++64位游戏软件安全汇编与反汇编反调试2021年新课

11 X64-C++编写代码调用64位call.mp4

12 X64–心跳包的实质,查找打坐call.mp4

13 X64C++编写代码,注入调用call.mp4

14X64——整理包裹call.mp4

15 X64——分析整理包裹封包call及调用.mp4

100 X64–编写代码,实现两种快捷键call的调用.mp4

课程3 C++X64驱动进程保护软件安全反调试防结束Win7-W11全系统支持

课程4 win10win11x64驱动开发进程保护进程隐藏驱动读写过保护

驱动教程和源码